Σύγκριση Πρωτοκόλλων VPN: PPTP, L2TP, OpenVPN, SSTP

Παρότι είναι ολοένα και πιο φανερό ότι οι περισσότερες τεχνολογίες κρυπτογράφησης για VPN αναπτύσσονται και πιστοποιούνται από το NIST των ΗΠΑ (National Institute of Standards and Technology - Εθνικό Ίδρυμα Προτύπων και Τεχνολογίας), νέες αποκαλύψεις του Edward Snowden δείχνουν ότι η NSA προσπαθεί να υποσκάψει και να "σπάσει" αυτές τις τεχνολογίες εδώ και χρόνια, γεγονός που προκαλεί έντονο προβληματισμό. Προφανώς εγείρεται και το ερώτημα "Είναι οι τεχνολογίες VPN πραγματικά ασφαλείς;" Σ’ αυτό το άρθρο θα προσπαθήσουμε να βρούμε την απάντηση.

Κατ’ αρχάς, θα ξεκινήσουμε από τις βασικές διαφορές μεταξύ των πρωτοκόλλων VPN και το πώς αυτά επηρεάζουν τους χρήστες, ενώ στη συνέχεια θα δούμε τις κεντρικές έννοιες της κρυπτογραφίας καθώς και το πώς η επίθεση της NSA στα κρυπτογραφικά πρωτόκολλα επηρεάζει εκατομμύρια χρήστες VPN ανά τον κόσμο.

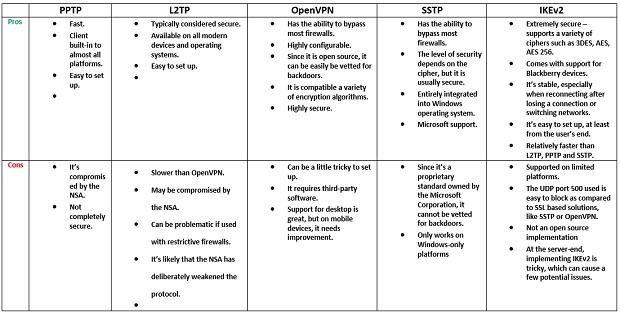

PPTP

To Point-to-Point-Tunneling αναπτύχθηκε από ένα κονσόρτσιουμ που ίδρυσε η Microsoft και δημιουργεί ένα VPN μέσω συνδέσεων dialup. Είναι το στάνταρ πρωτόκολλο για VPN από τότε που δημιουργήθηκε. Είναι το πρώτο VPN πρωτόκολλο που υποστήριξαν τα Windows και η ασφάλεια του βασίζεται σε μια ποικιλία μεθόδων ταυτοποίησης όπως το MS_CHAP v2, που είναι και το πιο συνηθισμένο σε σχέση με τα υπόλοιπα.

Η κάθε συσκευή και πλατφόρμα VPN που έχει το PPTP διαθέσιμο, πρακτικά το κάνει την κύρια επιλογή για επιχειρήσεις και παρόχους VPN λόγω της απλότητας στη ρύθμιση. Η υλοποίηση δεν απαιτεί σοβαρούς υπολογιστικούς πόρους καθιστώντας το ως ένα από τα πιο γρήγορα VPN πρωτόκολλα.

Παρότι συνήθως χρησιμοποιεί κρυπτογράφηση 128-bit, υπάρχουν διάφορα κενά ασφαλείας με πιο σοβαρό την πιθανότητα διαρροής των στοιχείων της ταυτοποίησης μέσω MS-CHAP v2 εφόσον αυτή δεν έχει κρυπτογραφηθεί. Εξ' αιτίας αυτού, το PPTP μπορεί να σπάσει εντός 2 ημερών. Παρότι το κενό έχει διορθωθεί από την Microsoft, η εταιρία προτείνει στους χρήστες VPN να κάνουν χρήση SSTP ή L2TP.

Με το PPTP να είναι τόσο ανασφαλές δεν αποτελεί έκπληξη ότι η αποκρυπτογράφηση συνδέσεων PPTP είναι πρακτικά δεδομένη για την NSA. Το πιο ανησυχητικό είναι ότι η τελευταία διαθέτει (και αποκρυπτογραφεί) παλαιότερα δεδομένα τα οποία διακινούνταν όταν το PPTP θεωρούνταν παλαιότερα ένα ασφαλές πρωτόκολλο από τους ειδικούς.

Υπέρ

- Γρήγορο

- Υπάρχει εγκατεστημένο και τρέχει σχεδόν σε όλες τις πλατφόρμες

- Εγκαθίσταται γρήγορα

Κατά

- Το έχει “σπάσει” η NSA

- Δεν είναι απολύτως ασφαλές

L2TP και L2TP/IPsec

Το L2TP (Layer 2 Tunner Protocol), σε αντίθεση με άλλα πρωτόκολλα VPN, δεν παρέχει καμία προστασία της ιδιωτικότητα ή κρυπτογράφηση στη κίνηση που γίνεται μέσα απ’ αυτό. Γι' αυτό και χρησιμοποιείται με ένα πακέτο προγραμμάτων ονόματι IPsec προκειμένου να κρυπτογραφούνται τα δεδομένα προτού τη μετάδοση, κάτι το οποίο επιτρέπει στους χρήστες να έχουν ιδιωτικότητα και ασφάλεια. Όλες οι σύγχρονες συσκευές VPN και λειτουργικά συστήματα έχουν ενσωματωμένο το L2TP/IPsec. Η εγκατάσταση είναι το ίδιο γρήγορη και εύκολη όπως για το PPTP, όμως μπορεί να υπάρξουν προβλήματα καθώς γίνεται χρήση της UDP θύρας 500, η οποία είναι συνήθης στόχος για μπλοκάρισμα από NAT firewalls. Κατά συνέπεια μπορεί να χρειαστεί προώθηση της θύρας (port forwarding) εφόσον γίνεται χρήση με firewall.

Δεν υπάρχουν κάποια σοβαρά κενά ασφαλείας που σχετίζονται με την κρυπτογράφηση του IPsec και μπορεί να αποδειχθεί ασφαλές εφόσον γίνει σωστή εφαρμογή του. Παρ' όλα αυτά με τις αποκαλύψεις του Edward Snowden, φαίνεται ότι μάλλον η NSA έχει καταφέρει να διεισδύσει και σ' αυτό. Ο John Gilmore που είναι ιδρυτικό μέλος και ειδικός ασφαλείας του Electronic Frontier Foundation, ισχυρίζεται ότι το πρωτόκολλο έχει εσκεμμένες αδυναμίες λόγω της NSA. Επιπρόσθετα, αφού το LT2P/IPsec ενθυλακώνει τα δεδομένα δύο φορές, δεν είναι τόσο αποτελεσματικό όσο οι λύσεις που είναι βασισμένες σε SSL, και κατά συνέπεια είναι λίγο αργότερο από άλλα πρωτόκολλα VPN.

Υπέρ

- Θεωρείται γενικά ασφαλές

- Διαθέσιμο σε όλες τις σύγχρονες συσκευές και λειτουργικά συστήματα

- Εύκολο στην εγκατάσταση

Κατά

- Πιο αργό από το OpenVPN

- Μπορεί να έχει καμφθεί από την NSA

- Μπορεί να παρουσιάσει πρόβλημα με ορισμένα firewalls

- Ενδέχεται η NSA να έχει αποδυναμώσει εσκεμμένα το πρωτόκολλο

OpenVPN

Μια σχετικά καινούρια τεχνολογία ανοιχτού κώδικα, το OpenVPN χρησιμοποιεί πρωτόκολλα SSLv3/TLSv1 και την βιβλιοθήκη OpenSSL, σε συνδυασμό με άλλες τεχνολογίες, προκειμένου να παρέχει στους χρήστες μια δυνατή και αξιόπιστη λύση VPN. Το πρωτόκολλο δέχεται υψηλή παραμετροποίηση και τρέχει καλύτερα σε θύρες UDP, όμως μπορεί να ρυθμιστεί να τρέξει σε οποιαδήποτε θύρα, καθιστώντας το δύσκολο για τη Google και άλλες παρόμοιες υπηρεσίες να το μπλοκάρουν.

Ένα άλλο εξαιρετικό χαρακτηριστικό του πρωτοκόλλου είναι ότι η βιβλιοθήκη OpenSSL υποστηρίζει μια ποικιλία κρυπτογραφικών αλγορίθμων, όπως 3DES, AES, Camellia, Blowfish, CAST-128 και άλλα, παρότι το Blowfish και το AES χρησιμοποιούνται σχεδόν κατ' αποκλειστικότητα από παρόχους VPN. Το OpenVPN έρχεται με ενσωματωμένη κρυπτογράφηση 128-bit Blowfish. Συνήθως θεωρείται ασφαλές αν και υπάρχουν κάποιες γνωστές αδυναμίες.

Όταν πρόκειται για κρυπτογράφηση, η AES είναι η τελευταία λέξη της τεχνολογίας και θεωρείται το υπ' αριθμόν ένα πρότυπο. Αυτό ισχύει γιατί απλά δεν υπάρχει καμία γνωστή αδυναμία και κατά συνέπεια έχει υιοθετηθεί ακόμα και από την κυβέρνηση των ΗΠΑ και διάφορες υπηρεσίες της προκειμένου να ασφαλίσουν τα δεδομένα τους. Μπορεί να διαχειριστεί μεγαλύτερα αρχεία σε σχέση με το Blowfish, λόγω των block μεγέθους 128-bits, σε αντίθεση με το Blowfish που έχει μόνο 64bit. Σε κάθε περίπτωση, και οι 2 κρυπτογραφήσεις είναι πιστοποιημένες από το NIST και παρότι μπορεί να μην έχουν ευρέως γνωστά προβλήματα, υπάρχουν κάποια θεματάκια τα οποία θα δούμε παρακάτω.

Το πόσο καλή απόδοση έχει ένα OpenVPN εξαρτάται από το επίπεδο της κρυπτογράφησης που χρησιμοποιείται, αλλά σε γενικές γραμμές είναι γρηγορότερο από το IPsec. Παρότι το OpenVPN είναι η εξ' ορισμού επιλογή για τις περισσότερες υπηρεσίες VPN, δεν υποστηρίζεται απ' όλες τις πλατφόρμες. Υποστηρίζεται όμως από τρίτες εφαρμογές και πλατφόρμες, συμπεριλαμβανομένων του Android και iOS.

Όσον αφορά την εγκατάσταση, είναι λίγο πιο δύσκολη σε σχέση με L2TP/IPsec και PPTP, ειδικά όταν χρησιμοποιείται ένα οποιοδήποτε πρόγραμμα για OpenVPN. Όχι μόνο πρέπει να κατεβάσετε και να εγκαταστήσετε το πρόγραμμα, αλλά θα πρέπει να ρυθμιστούν και επιπλέον αρχεία ρυθμίσεων, κάτι το οποίο απαιτεί κάποια ώρα. Αρκετοί πάροχοι VPN αντιμετωπίζουν αυτό το πρόβλημα εγκατάστασης εξ' αιτίας των διαφόρων παραμετροποιημένων προγραμμάτων VPN.

Παρ' όλα αυτά, ακόμα και αν συνυπολογιστούν αυτοί οι παράγοντες αλλά και οι πληροφορίες του Edward Snowden, το OpenVPN φαίνεται ακόμα να κρατάει έναντι της NSA. Θεωρείται γενικά ανθεκτικό σε επιθέσεις από την NSA εξαιτίας της χρήσης προσωρινών κλειδιών για ανταλλαγή. Προφανώς κανείς δεν ξέρει τις πλήρεις δυνατότητες της NSA όμως τόσο τα μαθηματικά, όσο και οι ενδείξεις που υπάρχουν, δείχνουν ότι το OpenVPN, σε συνδυασμό με ένα δυνατό κρυπτογραφικό αλγόριθμο, είναι το μόνο πρωτόκολλο VPN που θεωρείται ασφαλές.

Υπέρ

- Έχει τη δυνατότητα να προσπεράσει τα περισσότερα firewalls

- Υψηλή δυνατότητα παραμετροποίησης.

- Ανοιχτός κώδικας - που σημαίνει ότι μπορεί να ελεγχθεί για κρυμμένα κενά ασφαλείας.

- Συμβατό με πληθώρα αλγόριθμων κρυπτογράφησης.

- Πολύ ασφαλές.

Κατά

- Μπορεί να είναι λίγο δύσκολο στην εγκατάσταση.

- Απαιτεί προγράμματα από τρίτες πηγές.

- Ενώ για χρήση desktop είναι άψογο, η υποστήριξη σε κινητά χρειάζεται βελτίωση.

SSTP

Το Secure Socket Tunneling πρωτοεμφανίστηκε από τη Microsoft στο Service Pack 1 των Windows Vista, και πλέον είναι διαθέσιμο για SEIL, Linux και RouterOS, αλλά παραμένει κυρίως μια πλατφόρμα μόνο για Windows. Λόγω της χρήσης SSL v3 παρέχει πλεονεκτήματα που μοιάζουν με αυτά του OpenVPN, όπως η δυνατότητα να αποφευχθούν θέματα με το firewall. Το SSTP είναι σταθερό και σχετικά πιο εύκολο στη χρήση ως πρωτόκολλο VPN λόγω της ενσωμάτωσής του με τα Windows.

Παρ' όλα αυτά παραμένει ένα εμπορικό πρότυπο το οποίο ανήκει στη Microsoft. Ενόσω ο τεχνολογικός γίγαντας έχει ιστορικά συνεργασίας με την NSA, θα υπάρχει πάντα σκεπτικισμός για "πίσω πόρτες" πρόσβασης μέσω των Windows, οπότε κάτι τέτοιο δεν το κάνει τόσο έμπιστο όσο άλλα πρότυπα.

Υπέρ

- Έχει τη δυνατότητα να προσπερνάει τα περισσότερα firewall.

- Το επίπεδο ασφάλειας εξαρτάται από τον αλγόριθμο κρυπτογράφησης, αλλά συνήθως είναι ασφαλές.

- Ενσωματωμένο εξ' ολοκλήρου στα Windows.

- Υποστηρίζεται από τη Microsoft.

Κατά

- Από τη στιγμή που είναι εμπορικό πρότυπο ελεγχόμενο από τη Microsoft, δεν μπορεί κάποιος να το ελέγξει για τυχόν "πίσω πόρτες" ελέγχου που τυχόν έχουν ενσωματωθεί.

- Δουλεύει μόνο σε πλατφόρμες Windows.

IKEv2

Ένα πρωτόκολλο για τούνελ βασισμένο στο IPsec, το Internet Key Exchange Version 2 αναπτύχθηκε από κοινού από τις Cisco και Microsoft, και υπάρχει ενσωματωμένο στα Windows 7 και μεταγενέστερες εκδόσεις. Διαθέτει συμβατές υλοποιήσεις ανοιχτού κώδικα για Linux και άλλες πλατφόρμες ενώ υποστηρίζει και συσκευές Blackberry.

Το VPN Connect, όπως το αποκαλεί η Microsoft, είναι καλό για να επανασυνδέει αυτόματα τις συνδέσεις VPN που διακόπτονται όταν πέφτει προσωρινά η σύνδεση στο Internet. Οι χρήστες κινητών συσκευών θα επωφεληθούν τα μέγιστα από το IKEv2 αφού τα Mobility και Multi-homing πρωτόκολλα που παρέχονται από το πρότυπο, το καθιστούν ιδιαίτερα ευέλικτο στην αλλαγή δικτύων. Είναι επίσης εξαιρετικό για χρήστες συσκευών Blackberry. Παρότι το IKEv2 είναι διαθέσιμο σε σχετικά λιγότερες πλατφόρμες απ' το IPsec, θεωρείται αντίστοιχα καλό από άποψη σταθερότητας, ασφάλειας και απόδοσης.

Υπέρ

- Εξαιρετικά ασφαλές - υποστηρίζει μια μεγάλη ποικιλία αλγορίθμων όπως 3DES, AES, AES 256.

- Υποστηρίζει εγγενώς συσκευές Blackberry.

- Είναι σταθερό, ειδικά όταν επανασυνδέεται αφού έχει χάσει τη σύνδεση ή έχει αλλαχθεί το δίκτυο.

- Εύκολο στη ρύθμιση, τουλάχιστον από την πλευρά του χρήστη.

- Σχετικά γρηγορότερο από τα L2TP, PPTP και SSTP

Κατά

- Το υποστηρίζουν λίγες πλατφόρμες.

- Η UDP θύρα 500 είναι εύκολη στο μπλοκάρισμα σε σχέση με λύσεις SSL όπως τα SSTP και OpenVPN.

- Δεν είναι ανοικτού κώδικα.

- Από την πλευρά του διακομιστή, η εφαρμογή IKEv2 έχει δυσκολίες, που μπορεί να προκαλέσει διάφορα θέματα.

Προβλήματα

Για να καταλάβετε την κρυπτογράφηση, πρέπει πρώτα να κατανοήσετε κάποιες σημαντικές έννοιες, τις οποίες και θα συζητήσουμε παρακάτω.

Μήκος Κλειδιού Κρυπτογράφησης

Ο πιο απλός τρόπος για να βρούμε πόσο χρειάζεται για να σπάσει ένας κρυπτογραφικός αλγόριθμος είναι το μήκος του κλειδιού, που στην ουσία είναι το πόσα ψηφία με μηδέν ή ένα χρησιμοποιεί ο αλγόριθμος. Αντίστοιχα, η διεξοδική έρευνα κλειδιών (γνωστή και ως "brute force attack") είναι η πιο απλή μέθοδος επίθεσης σε έναν αλγόριθμο, δοκιμάζοντας όλους τους πιθανούς συνδυασμούς μέχρι να βρεθεί ο σωστός. Η κρυπτογράφηση που παρέχεται από τους παρόχους VPN, από άποψη μήκους κλειδιού, είναι μεταξύ 128 και 256 bit. Χρησιμοποιούνται και μεγαλύτερα για το ρόλο της αρχικής σύνδεσης και ταυτοποίησης, όμως για να δούμε αν τα 256 bit είναι όντως καλύτερα από τα 128 bit κρυπτογράφησης...

Για να βρούμε την απάντηση, ας δούμε πρώτα κάποιους αριθμούς:

- Για να σπάσει ένας αλγόριθμος 128-bit απαιτούνται 3.4×10(38) προσπάθειες.

- Για να σπάσει ένας αλγόριθμος 256-bit απαιτούνται 2(128) περισσότερες φορές σε όρους υπολογιστικής δύναμης σε σχέση με τον αλγόριθμο των 128-bit.

- Μια διεξοδική επίθεση (brute force) σε κλειδί 256-bit απαιτεί 3.31 x 10(65) προσπάθειες, που είναι περίπου όσο και ο αριθμός των ατόμων σε όλο το Σύμπαν.

- Ο Fujitsu K, που είναι ο ταχύτερος υπερ-υπολογιστής του 2011, είχε μέγιστη ταχύτητα Rmax που άγγιζε τα 10.51 petaflops. Με αυτά τα επίπεδα ισχύος θα χρειάζονταν 1 δισεκατομμύριο χρόνια μόνο και μόνο για να σπάσει ένα κλειδί 128-bit τύπου AES.

- Ο NUDT Tianhe-2, που είναι ο πιο δυνατός υπερυπολογιστής του 2013 άγγιζε ταχύτητες Rmax μέχρι 33.86 petaflops. Παρότι είναι 3 φορές γρηγορότερος από τον Fujitsu K, και πάλι χρειάζεται το εν τρίτο από ένα δισεκατομμύριο χρόνια για να σπάσει ένα κλειδί 128-bit τύπου AES.

Μέχρι τις αποκαλύψεις του Edward Snowden, θεωρούνταν ότι τα 128 bit κρυπτογράφησης ήταν πρακτικά απρόσβλητα από διεξοδικές επιθέσεις και αυτό ήταν κάτι που αναμένονταν να συνεχίσει να ισχύει για τουλάχιστον τα επόμενα εκατό χρόνια. Όμως, με δεδομένες τις δυνατότητες της NSA, πολλοί ειδικοί και διαχειριστές συστημάτων σε όλο το κόσμο άρχισαν να αναβαθμίζουν το μήκος των κλειδιών που χρησιμοποιούν. Αξίζει να σημειωθεί ότι η κυβέρνηση των ΗΠΑ χρησιμοποιεί 256-bit κρυπτογράφηση για προστασία των ευαίσθητων δεδομένων (ενώ για κρυπτογράφηση ρουτίνας χρησιμοποιεί 128-bit). Ακόμα και έτσι, λόγω της χρήσης AES, πάλι μπορεί να υπάρχουν κάποια προβλήματα.

Ciphers - Κρυπτογραφικοί Αλγόριθμοι

Οι κρυπτογραφικοί αλγόριθμοι είναι μαθηματικοί αλγόριθμοι που χρησιμοποιούνται κατά την κρυπτογράφηση καθώς οι αδύνατοι αλγόριθμοι είναι ευάλωτοι από χάκερ, κάτι που τους δίνει τη δυνατότητα να σπάνε την όποια κρυπτογράφηση. Το Blowfish και το AES είναι μακράν οι πιο κοινοί αλγόριθμοι που θα συναντήσετε σε VPN. Επιπρόσθετα το RSA χρησιμοποιείται για την κωδικοποίηση και αποκωδικοποίηση των κλειδιών του κρυπτογραφικού αλγόριθμου, ενώ τα SHA-1 και SHA-2 χρησιμοποιούνται για τη ταυτοποίηση δεδομένων ως hashes.

Πλέον το AES θεωρείται ο πιο διαδεδομένος και ασφαλής κρυπτογραφικός αλγόριθμος για VPN, σε τέτοιο βαθμό που η χρήση του από την ίδια τη κυβέρνηση των ΗΠΑ έχει αυξήσει κατακόρυφα την δημοτικότητά του αλλά και την αξιοπιστία του στη κοινή γνώμη. Υπάρχουν όμως λόγοι που μπορεί να σηματοδοτούν ότι η τόση εμπιστοσύνη επάνω του ενδεχομένως να είναι εσφαλμένη.

NIST

Τα SHA-1, SHA-2, RSA και AES έχουν όλα αναπτυχθεί και πιστοποιηθεί από το NIST των ΗΠΑ (National Institute of Standards and Technology -Εθνικό Ινστιτούτο Προτύπων και Τεχνολογίας) το οποίο είναι ένας οργανισμός που συνεργάζεται στενά με την NSA για την ανάπτυξη αλγορίθμων κρυπτογράφησης. Με δεδομένη τη γνώση που πλέον έχουμε για τις συστηματικές προσπάθειες της NSA να φτιάξει ή να προσθέσει "πίσω πόρτες" πρόσβασης σε διάφορα κρυπτογραφικά πρότυπα, δεν βλάπτει κάποιος να είναι δύσπιστος σε σχέση με την αξιοπιστία των αλγορίθμων που βγαίνουν από το NIST.

Μπορεί το ίδιο το NIST να αρνείται οτιδήποτε κακόβουλο (π.χ. εσκεμμένη αποδυνάμωση κρυπτογραφικού προτύπου) και να έχει προσπαθήσει να αυξήσει τη πίστη του κοινού με την πρόσκληση οποιουδήποτε ενδιαφερόμενου ήθελε να συμμετέχει στα μελλοντικά κρυπτογραφικά πρότυπα. H NSA έχει κατηγορηθεί από τους New York Times ότι παρέκαμψε τα εγκεκριμένα κρυπτογραφικά πρότυπα του NIST, είτε βάζοντας εμπόδια στη δημόσια διαδικασία ανάπτυξής, είτε βάζοντας "πίσω πόρτες" πρόσβασης για την αποδυνάμωση των αλγορίθμων.

Στις 17 Σεπτεμβρίου 2013, η δυσπιστία κορυφώθηκε όταν πελάτες της RSA Security πληροφορήθηκαν από τη τελευταία να μη χρησιμοποιούν έναν συγκεκριμένο αλγόριθμο μιας και είχε ένα σφάλμα το οποίο τοποθετήθηκε εσκεμμένα από την NSA.

Επιπρόσθετα ένα πρότυπο κρυπτογράφησης ονόματι Dual EC DRBG που αναπτύχθηκε από την NIST, θεωρήθηκε ότι ήταν ανασφαλές επί χρόνια. Μάλιστα το είχε επισημάνει και το Πανεπιστήμιο Τεχνολογίας της Ολλανδίας το 2006. Παρά τις συγκεκριμένες ανησυχίες, η βιομηχανία ακολουθεί πιστά τα πρότυπα του NIST καθώς αυτός είναι ο μόνος τρόπος για να λαμβάνει συμβόλαια από την κυβέρνηση των ΗΠΑ.

Με δεδομένο ότι τα πρότυπα του NIST χρησιμοποιούνται σε όλο τον κόσμο, σε όλες τις επιχειρήσεις και βιομηχανίες που χρειάζονται ασφάλεια, όπως π.χ. η αγορά των VPN, αυτό ακούγεται σχεδόν ανατριχιαστικό. Με τόσα πολλά πράγματα να κρέμονται από αυτά τα πρότυπα, οι ειδικοί της κρυπτογραφίας δεν έχουν προχωρήσει όσο θα έπρεπε για να λύσουν το πρόβλημα. Η μόνη εταιρεία που το έκανε, η Silent Circle, αποφάσισε να κλείσει την υπηρεσία της Silent Mail αντί να υποκύψει στην NSA, και έτσι αποφάσισε να απομακρυνθεί από τη χρήση προτύπων του NIST τον Νοέμβριο του 2013.

Εξ' αιτίας της κάλυψης του ζητήματος από, ένας μικρός αλλά πρωτοπόρος πάροχος VPN, η LiquidVPN, έχει αρχίσει δοκιμές και πειράματα με τη χρήση διαφορετικών αλγορίθμων που δεν είναι του NIST. Όμως αυτός είναι και ο μόνος πάροχος VPN που γνωρίζουμε ότι κάνει κάτι τέτοιο. Οπότε, μέχρι να ωριμάσουν οι συνθήκες στην αγορά για κάτι το διαφορετικό, θα πρέπει να αρκεστείτε στην κρυπτογράφηση 256-bit AES, που αυτή τη στιγμή είναι το καλύτερο διαθέσιμο κρυπτογραφικό πρότυπο.

Η επίθεση της NSA στην Κρυπτογράφηση Κλειδιού RSA

Μια από τις αποκαλύψεις του Edward Snowden είναι ότι ένα πρόγραμμα αναπτυσσόταν για να ξεχωρίζει τα κρυπτογραφικά κλειδιά (που αποκαλούνται "πιστοποιητικά") και τα οποία κινδυνεύουν να σπάσουν από υπερυπολογιστές της GCHQ. Αυτό δείχνει ότι τα πιστοποιητικά αυτά, τα οποία προστατεύονται από 1024-bit κρυπτογράφησης, είναι πολύ πιο αδύνατα απ' όσο πιστεύονταν ενώ μπορούν να αποκρυπτογραφηθούν από τις GHCQ και NSA πολύ γρηγορότερα από ότι θα περίμενε κανείς. Μόλις αποκρυπτογραφηθούν, τότε όλες οι παλαιότερες αλλά και μελλοντικές επικοινωνίες θα έχουν αποκαλυφθεί αφού θα χρησιμοποιείται ένα μόνιμο ιδιωτικό κλειδί που αποκρυπτογραφεί όλα τα δεδομένα.

Ως αποτέλεσμα των παραπάνω, όλες οι μορφές κρυπτογράφησης που βασίζονται σε πρόσκαιρα κλειδιά και πιστοποιητικά θα πρέπει να θεωρούνται εγγενώς ανασφαλή, συμπεριλαμβανομένων των TLS και SSL. Αυτό έχει τεράστιες συνέπειες για την δικτυακή κίνηση μέσω HTTPS. Όμως υπάρχουν και καλά νέα. Το OpenVPN που χρησιμοποιεί προσωρινές αλλαγές κλειδιών δε θα πρέπει να επηρεάζεται καθ' αυτόν τον τρόπο. Γιατί; Επειδή χρησιμοποιείται ένα κλειδί για κάθε ανταλλαγή, το οποίο δεν βασίζεται στην πίστη επάνω σε κάποιο πιστοποιητικό.

Ακόμα και αν κάποιος έβρισκε το ιδιωτικό κλειδί ενός πιστοποιητικού, η αποκρυπτογράφηση της επικοινωνίας δεν θα ήταν δυνατή. Με μια ενδιάμεση επίθεση τύπου Man-in-the-Middle, κάποιος μπορεί να στοχοποιήσει ένα δίκτυο OpenVPN αλλά θα πρέπει να είναι εξαιρετικά στοχευμένη σε συνδυασμό με τα κλειδιά να είναι γνωστά. Όταν τα νέα μαθεύτηκαν ότι η GHCQ και η NSA είναι ικανές να σπάσουν κρυπτογράφηση 1024 bits, πολλοί πάροχοι VPN έσπευσαν να αναβαθμίσουν την δική τους κρυπτογράφηση σε επίπεδα 2048 και 4096 bits.

Κρυπτογράφηση Perfect Forward Secrecy (FS)

Μια ακόμη πιο καλή είδηση είναι ότι η λύση αυτού του προβλήματος, ακόμα και για τις συνδέσεις TLS και SSL, δεν είναι τόσο δύσκολη αν οι διάφοροι ιστότοποι εφαρμόσουν συστήματα κρυπτογράφησης Perfect Forward Secrecy, όπου δημιουργείται ένα μοναδικό και καινούργιο κλειδί κρυπτογράφησης για κάθε λειτουργία. Δυστυχώς, ως τώρα, η μόνη μεγάλη εταιρία στο διαδίκτυο που έχει εφαρμόσει το σύστημα Perfect Forward Secrecy είναι η Google.

Καθώς φτάνουμε στο τέλος αυτού του άρθρου, θα θέλαμε να ακολουθήσουμε τα σοφά λόγια του Edward Snowden ότι η κρυπτογράφηση είναι κάτι που λειτουργεί και ότι τα συστήματα κρυπτογράφησης θα πρέπει να εφαρμόζονται προς ενίσχυση της ασφάλειας. Έτσι, τι πρέπει να κρατήσετε από αυτό το άρθρο; Η απάντηση είναι απλή! Το OpenVPN είναι το πιο ασφαλές πρωτόκολλο που υπάρχει αυτή τη στιγμή και οι πάροχοι VPN θα πρέπει να συνεχίσουν να εργάζονται για να ενισχύσουν την εφαρμογή του. Θα ήταν απλά πολύ καλό αν οι πάροχοι άρχιζαν επίσης να απομακρύνονται από τα πρότυπα του NST, αλλά αυτό είναι κάτι για το οποίο θα πρέπει σίγουρα να περιμένουμε.

- To PPTP είναι εξαιρετικά επισφαλές. Έχει παραβιαστεί από την NSA, ενώ ακόμα και η Microsoft το έχει εγκαταλείψει, και ακριβώς αυτός είναι ο λόγος που θα πρέπει να αποφεύγεται εντελώς. Αν και μπορεί να βρείτε ελκυστικά τόσο τη συμβατότητά του με πολλές πλατφόρμες, όσο και την ευκολία στην εγκατάστασή του, θα πρέπει να θυμάστε ότι οι χρήστες μπορούν να έχουν ακριβώς τα ίδια πλεονεκτήματα συν ένα πολύ καλύτερο επίπεδο ασφάλειας με τη χρήση του L2TP/IPsec.

- Όταν δεν έχουμε να κάνουμε με χρήση κρίσιμης σημασίας, το L2TP/IPsec είναι η σωστή λύση VPN για εσάς, παρότι έχει αποδυναμωθεί και παραβιαστεί σε μεγάλο βαθμό από την NSA. Όμως, αν ψάχνετε κάτι με γρήγορη εγκατάσταση που δεν απαιτεί πρόσθετο λογισμικό, αυτό το VPN εξακολουθεί να παραμένει χρήσιμο, ειδικά για κινητές συσκευές που εξακολουθούν να μην έχουν κατάλληλη υποστήριξη για το OpenVPN.

- Παρά την ανάγκη να κατεβάσετε και να εγκαταστήσετε το λογισμικό τρίτων σε όλες τις πλατφόρμες, το OpenVPN είναι αναμφισβήτητα η καλύτερη λύση VPN για όλες τις ανάγκες σας. Είναι γρήγορο, ασφαλές, αξιόπιστο, και παρότι η εγκατάστασή του μπορεί να πάρει λίγη περισσότερη ώρα, πραγματικά αξίζει τον κόπο για την πρώτης τάξης ασφάλεια και προστασία της ιδιωτικότητά σας όταν περιηγείστε στο διαδίκτυο.

- Το IKEv2 είναι επίσης ένα γρήγορο και ασφαλές πρωτόκολλο, αν χρησιμοποιηθεί σε συνδυασμό με εφαρμογές ανοιχτού κώδικα, ιδιαίτερα για χρήστες κινητών συσκευών χάρη στην δυνατότητά του να επανασυνδέεται αυτόματα αν τυχόν η σύνδεσή σας στο διαδίκτυο διακοπεί. Επιπλέον, επειδή είναι ένα από τα λίγα πρωτόκολλα VPN που υποστηρίζουν τις συσκευές Blackberry, είναι σαφώς η μόνη καλή επιλογή που έχετε.

- Το SSTP παρέχει στους χρήστες σχεδόν τα ίδια πλεονεκτήματα μιας σύνδεσης OpenVPN, όμως μόνο για πλατφόρμες Windows. Γι’ αυτό ακριβώς το λόγο θα το βρείτε ενσωματωμένο στα λειτουργικά συστήματα των Windows πολύ καλύτερα απ’ ό,τι τα άλλα πρωτόκολλα VPN. Ωστόσο, έχει περιορισμένη υποστήριξη από τους παρόχους VPN, λόγω αυτού του περιορισμού και επειδή η Microsoft έχει καλή και μακροχρόνια ιστορία συνεργασίας με την NSA. Ως εκ τούτου, το SSTP είναι ένα πρωτόκολλο που δεν εμπιστευόμαστε.

Εν συντομία, θα πρέπει πάντα να χρησιμοποιείτε το OpenVPN, όπου αυτό είναι δυνατό, ενώ για κινητές συσκευές το IKEv2 είναι μια καλή επιλογή. Αν θέλετε μια γρήγορη λύση, το L2TP θα μπορούσε να αποδειχθεί επαρκές, αλλά να λάβουμε υπόψη την αυξημένη διαθεσιμότητα των εφαρμογών για κινητές συσκευές του OpenVPN, και πάλι θα προτιμήσουμε να χρησιμοποιήσουμε το OpenVPN απ’ όλα τα άλλα πρωτόκολλα.More good news is that the solution for this problem, even for TLS and SSL connections is not that difficult if websites start implementing perfect forward secrecy systems, where a unique and new private encryption key is created for each session. Unfortunately, so far, the only major internet company to implement a perfect forward secrecy system is Google.

Σχολιάστε πώς μπορεί να βελτιωθεί το εν λόγω άρθρο. Τα σχόλιά σας έχουν σημασία!